权限管理系统项目开发:从需求分析到落地实施的完整流程

在现代企业数字化转型浪潮中,权限管理系统(Permission Management System, PMS)已成为保障信息安全、提升运营效率的核心基础设施。无论是政府机关、金融行业还是互联网平台,都需要一套灵活、可扩展、安全可靠的权限控制机制来管理用户角色、资源访问和操作行为。那么,权限管理系统项目开发究竟该如何科学推进?本文将围绕需求分析、架构设计、技术选型、开发实现、测试验证及部署上线等关键阶段,系统梳理整个开发流程,并结合实际案例提供实践建议。

一、明确业务目标与核心需求

权限管理系统并非孤立的技术模块,而是深度嵌入业务逻辑的关键组件。因此,在项目启动之初,必须与业务方深入沟通,厘清以下几个问题:

- 谁需要权限? 用户身份是否涵盖员工、客户、第三方合作伙伴等不同角色?

- 权限粒度如何划分? 是基于功能菜单(RBAC)、数据范围(ABAC)还是操作级别(如读/写/删除)进行控制?

- 是否支持动态调整? 权限变更是否需要审批流?是否有审计日志追踪?

- 是否需对接现有系统? 如OA、ERP、CRM或LDAP/AD目录服务。

通过问卷调研、访谈记录和用例建模等方式收集信息后,形成《权限管理需求规格说明书》,作为后续开发的基础依据。

二、选择合适的权限模型与架构设计

常见的权限模型包括:

- 基于角色的访问控制(RBAC):最常用且易于理解,适合组织结构清晰的企业;

- 属性基访问控制(ABAC):基于用户属性(部门、职位)、资源属性(敏感等级)、环境条件(时间、IP)综合判断,灵活性高但复杂度也高;

- 最小权限原则 + 职责分离(SoD):防止权限滥用,尤其适用于财务、审计类场景。

建议采用混合模式:以RBAC为主,ABAC为辅,满足大部分日常需求的同时保留扩展能力。架构层面推荐微服务化设计,将权限服务独立出来,便于复用和维护。

三、技术选型与工具链搭建

权限系统的性能、安全性与易用性直接依赖于底层技术栈的选择:

- 后端语言: Java(Spring Security)、Go(Gin + Casbin)、Node.js(Express + Passport)均可胜任;

- 数据库: MySQL用于存储角色、权限关系;Redis缓存热点数据(如用户权限集合)提升响应速度;

- 认证授权框架: OAuth2 / OpenID Connect 适配多终端场景;JWT用于无状态鉴权;

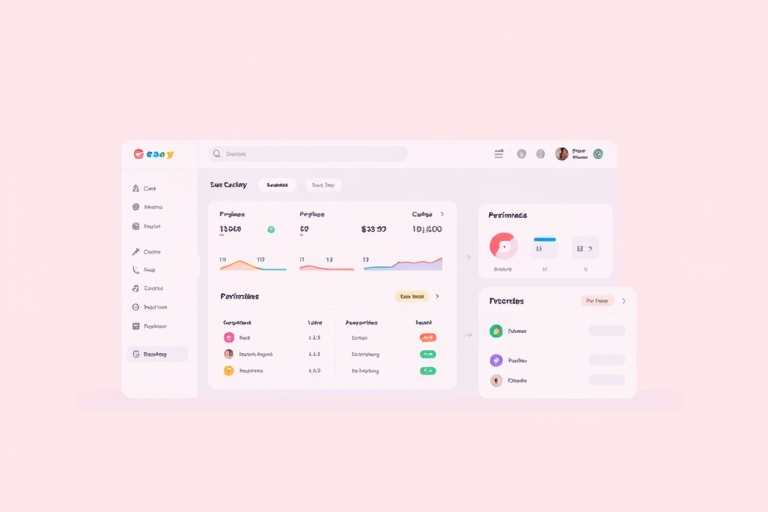

- 可视化界面: 前端可用Vue.js或React构建RBAC配置面板,支持拖拽式权限分配;

- 审计日志: ELK(Elasticsearch+Logstash+Kibana)或Splunk用于行为追踪。

此外,还需考虑与IAM(Identity and Access Management)平台集成,避免重复造轮子。

四、分阶段开发与迭代交付

推荐采用敏捷开发模式,按以下阶段推进:

1. 核心功能开发(MVP版本)

- 用户注册/登录与身份认证

- 角色定义与权限绑定

- 菜单级权限控制(页面可见性)

- 基础API接口(获取当前用户权限列表)

2. 高级特性增强(V1.5)

- 数据级权限控制(如只能查看本部门数据)

- 权限继承与父子角色关系

- 权限变更通知机制(邮件/钉钉)

- 权限申请审批流程(基于工作流引擎如Activiti)

3. 审计与合规优化(V2.0)

- 详细操作日志记录(谁在何时对哪个资源做了什么)

- 异常行为告警(如频繁失败登录、越权访问)

- 符合GDPR、等保二级以上要求的安全策略

每个版本均需经过灰度发布、A/B测试后再全面上线,降低风险。

五、测试验证与安全保障

权限系统一旦出错,可能导致数据泄露或功能瘫痪。因此,必须建立多层次测试体系:

- 单元测试: 使用JUnit或Pytest覆盖权限判断逻辑;

- 集成测试: 模拟真实用户请求,验证权限生效情况;

- 渗透测试: 邀请第三方安全团队模拟攻击,检测是否存在绕过漏洞;

- 压力测试: 使用JMeter模拟高并发场景下权限查询性能表现。

同时,在代码层面引入静态扫描工具(如SonarQube),确保无硬编码密码、未加密传输等安全隐患。

六、部署上线与持续运维

上线前应完成以下准备工作:

- 制定详细的回滚方案(万一新版本有问题能快速恢复旧版本)

- 编写运维手册,包含监控指标(如权限接口响应时间、错误率)

- 培训管理员使用后台配置界面,掌握常见问题处理方法

上线后持续观察运行状态,定期清理无效角色、合并冗余权限,并根据业务变化动态调整策略。例如某银行曾因未及时回收离职员工权限导致内部数据外泄事件,教训深刻。

七、总结:成功要素与避坑指南

权限管理系统项目开发的成功不在于技术多么先进,而在于是否真正贴合业务场景并具备良好的可维护性。以下是几点关键建议:

- 不要一开始就追求“大而全”,先做最小可行产品(MVP),再逐步迭代;

- 重视权限审计与日志,这是事后追责和合规审查的重要依据;

- 避免过度设计,RBAC足够用时就别上ABAC,否则会增加团队负担;

- 权限不是一次性配置完就不管了,要建立定期审核机制(每季度一次);

- 务必做好文档沉淀,包括权限模型说明、接口规范、异常处理流程。

总之,权限管理系统是一项长期工程,而非短期任务。只有将其视为“数字时代的门卫系统”,才能真正做到防患于未然,为企业数字化保驾护航。